|

|

Linux iptables初级运用

背景:

在学习到防火墙相关知识后,对防火墙及iptables有了更清楚的认识,将对防火墙和iptables工具的理解记录下来备以后参考。

iptables基本认识:

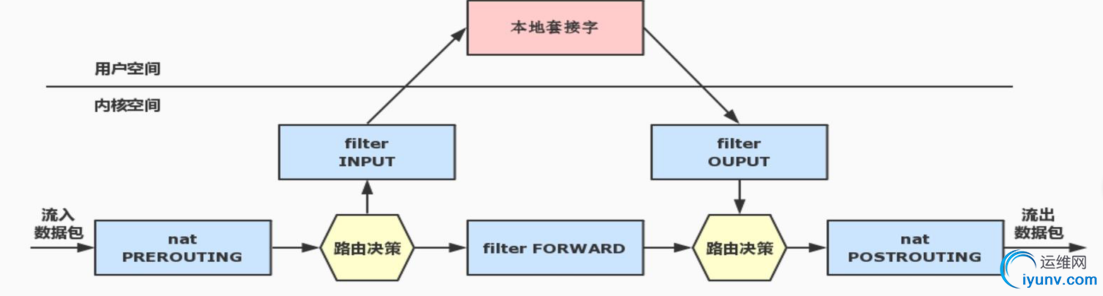

在Linux内核中选取了五个位置来放五个hook function(INPUT、OUTPUT、FORWARD、PREROUTING、POSTROUTING),而这五个hook function是向用户开放的,所以用户可以通过命令工具iptables向其写入规则来控制访问。

iptables是命令行工具,工作在用户空间,用来编写防火墙规则,写好的规则被送往netfilter,告诉内核如何去处理信息包。在Centos7版本也有iptables工具,不过默认使用的是firewalld,这两则最好就开启一个,否则有可能会冲突。

iptables由四个表和五个链以及一些规则组成:

四个表:filter、nat、mangle、raw

filter表:过滤规则表,根据预定义的规则过滤符合条件的数据包

nat表:network address translation 地址转换规则表

mangle:修改数据标记位规则表

raw:关闭NAT表上启用的连接跟踪机制,加快封包穿越防火墙速度

优先级由高到低的顺序为:raw-->mangle-->nat-->filter

五个内置链chain:INPUT、OUTPUT、FORWARD、PREROUTING、POSTROUTING。

表和链对应关系:

raw表:PEROUTING链 OUTPUT链

mangle表:PEROUTING链 POSTROUTING链 INPUT链 OUTPUT链 FORWORD链

nat表:PEROUTING链 POSTROUTING链 OUTPUT链 INPUT链

filter表:INPUT链 FORWORD链 OUTPUT链

在系统中有三种报文流:

1、流入本机:PREROUTING --> INPUT -->用户空间进程

2、流出本机:用户空间进程--> OUTPUT --> POSTROUTING

3、转发:PREROUTING --> FORWARD --> POSTROUTING

内核中数据包的传输过程:

当一个数据包进入网卡时,数据包首先进入PREROUTING链,内核根据数据包目的IP判断是否需要转送出去 ;如果数据包就是进入本机的,数据包就会沿着图向上移动,到达INPUT链。数据包到达INPUT链后,任何进程都会收到它。本机上运行的程序可以发送数据包,这些数据包经过OUTPUT链,然后到达POSTROUTING链输出 ;如果数据包是要转发出去的,且内核允许转发,数据包就会向右移动,经过FORWARD链,然后到达POSTROUTING链输出。

iptables规则:

规则rule:根据规则的匹配条件尝试匹配报文,对匹配成功的报文根据规则定义的处 理动作作出处理;

内建处理动作:ACCEPT,DROP,REJECT,SNAT,DNAT,MASQUERADE,MARK,LOG...

自定义处理动作:自定义chain,利用分类管理复杂情形

规则要添加在链上才能生效,添加在自定义上是不会自动生效的

iptables规则添加时考量点 :

要实现哪种功能:判断添加在哪张表上;

报文流经的路径:判断添加在哪个链上;

报文的流向:判断源和目的;

匹配规则:业务需要;

链上规则的次序,即为检查的次序,因此隐含一定的法则

同类规则(访问同一应用),匹配范围小的放上面;

不同类规则(访问不同应用),匹配到报文频率较大的放上面;

将那些可由一条规则描述的多个规则合并为一个;

设置默认策略;

iptables命令基本格式:

基本格式:

iptables [-t table] SUBCOMMAND chain [-m matchname [per-match-options]] -j targetname [per-targetoptions]

简洁版:iptables -t filter(表) -A INPUT(链) -s 源IP -j 动作(常用:REJECT,ACCEPT,DROP)

-t table:raw, mangle, nat, [filter]默认

SUBCOMMAND:

1、链管理:

-N:new, 自定义一条新的规则链

-X:delete,删除自定义的空的规则链

-P:Policy,设置默认策略;对filter表中的链而言,默认策有:ACCEPT:接受,DROP:丢弃

-E:重命名自定义链;引用计数不为0的自定义链不能够被重命名,也不能被删除

2、查看:

-L:list, 列出指定鏈上的所有规则,本选项须置后

-n:numberic,以数字格式显示地址和端口号

-v:verbose,详细信息,-vv更详细

-x:exactly,显示计数器结果的精确值,而非单位转换后的易读值

--line-numbers:显示规则的序号

常用组合:

--vnL

--vvnxL --line-numbers

-S selected,以iptables-save 命令格式显示链上规则

3、规则管理:

-A:append,追加

-I:insert, 插入,要指明插入至的规则编号,默认为第一条

-D:delete,删除

(1) 指明规则序号

(2) 指明规则本身

-R:replace,替换指定链上的指定规则编号

-F:flush,清空指定的规则链

-Z:zero,置零,iptables的每条规则都有两个计数器:

(1) 匹配到的报文的个数

(2) 匹配到的所有报文的大小之和

匹配条件:

1、基本匹配条件:无需加载模块,由iptables/netfilter自行提供

[!] -s, --source address[/mask][,...]:源IP地址或范围

[!] -d, --destination address[/mask][,...]:目标IP地址或范围

[!] -p, --protocol protocol:指定协议,可使用数字如0(all)protocol: tcp, udp, icmp, icmpv6, udplite,esp, ah, sctp,mh or “all“ 参看:/etc/protocols

[!] -i, --in-interface name:报文流入的接口;只能应用于数据报文流环节,只应用于INPUT、FORWARD、PREROUTING链

[!] -o, --out-interface name:报文流出的接口;只能应用于数据报文流出的环节,只应用于FORWARD、OUTPUT、POSTROUTING链

PS:[]表示可有可无,!表示非

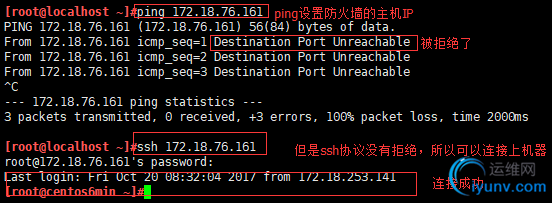

例子:iptables -A INPUT -s 172.18.76.100 -j REJECT

向filter表的INPUT链添加规则,拒绝172.18.76.100这个IP的访问

如果你想要指定协议,如icmp

iptables -A INPUT -p icmp -s 172.18.76.100 -j REJECT

2 扩展匹配条件:需要加载扩展模块(/usr/lib64/xtables/*.so),方可生效,查看帮助man iptables-extensions

隐式扩展:在使用-p选项指明了特定的协议时,无需再用-m选项指明扩展模块的扩展机制,不需要手动加载扩展模块

tcp协议的扩展选项

[!] --source-port, --sport port[:port]:匹配报文源端口,可为端口范围

[!] --destination-port,--dport port[:port]:匹配报文目标端口,可为范围

[!] --tcp-flags mask comp

mask 需检查的标志位列表,用,分隔如:SYN,ACK,FIN,RST

comp 在mask列表中必须为1的标志位列表,无指定则必须为0,用','分隔

例子1:iptables -A INPUT -p tcp -s 172.18.76.100 --dport 22 -j REJECT

例子2:iptables -A INPUT -p tcp --tcp-flags SYN SYN -j REJECT 拒绝新的连接,旧的连接正常使用,对第一次握手的SYN标记位做规则。

3 处理动作:

-j targetname [per-target-options]

简单:

ACCEPT,DROP

扩展:

REJECT:--reject-with:icmp-port-unreachable默认

RETURN:返回调用链

REDIRECT:端口重定向

LOG:记录日志,dmesg

MARK:做防火墙标记

DNAT:目标地址转换

SNAT:源地址转换

MASQUERADE:地址伪装

iptables规则优化:

1 安全放行所有入站和出站的状态为ESTABLISHED状态连接

2 谨慎放行入站的新请求

3 有特殊目的限制访问功能,要在放行规则之前加以拒绝

4 同类规则(访问同一应用),匹配范围小的放在前面,用于特殊处理

5 不同类的规则(访问不同应用),匹配范围大的放在前面

6 应该将那些可由一条规则能够描述的多个规则合并为一条

7 设置默认策略,建议白名单(只放行特定连接)

1) iptables -P,不建议

2)建议在规则的最后定义规则做为默认策略 |

|

|