|

我们可以通过配置ACL控制数据包允许或拒绝到达目标。增加网络安全性。 ACL分为: v 标准ACL:根据数据包的来源做控制,允许或拒绝。列表号范围:1~99。 v 扩展ACL:根据数据包的来源,目标,协议,端口做控制,允许或拒绝。列表号范围:100~199。 v 命令ACL:对标准ACL和扩展ACL做管理,可以对ACL进行命令,方便识别。 思科ACL相关命令: 命令 | | (config)# access-list 1 permit 192.168.1.0(源网段) 0.0.0.255(反掩码) | | (config)# access-list 1 deny 192.168.1.0(源网段) 0.0.0.255(反掩码) | | (config)# access-list 100 permit tcp(协议) 192.168.1.0(源网段) 0.0.0.255(反掩码) 192.168.1.0(目标网段) 0.0.0.255(反掩码) eq 80(端口号) | | (config)# access-list 100 deny tcp(协议) 192.168.1.0(源网段) 0.0.0.255(反掩码) 192.168.1.0(目标网段) 0.0.0.255(反掩码) eq 80(端口号) | | (config-if)# ip access-list standard a(名字) | | (config-std-nad)#10(编号) permit 192.168.1.0(源网段) 0.0.0.255(反掩码) | | (config-if)# ip access-list extended a(名字) | | 10 deny tcp(协议) 192.168.1.0(源网段) 0.0.0.255(反掩码) 192.168.1.0(目标网段) 0.0.0.255(反掩码) eq 80(端口号) | | (config-if)# ip access-group 1 in(入口) | | (config-if)# ip access-group 1 out(出口) | | | |

注:标准ACL只能用于入口,而扩展ACL可以应用于出入口。 Permit:允许,deny:拒绝,eq:等于,standad:标准,extended:扩展 案例:将ACL应用于远程登录。 华为H3C相关命令: 命令 | | [huawei] acl 2000

| 创建并进入ACL

| [huawei] acl name ren

| 命名ACL

| [huawei-acl-basic-2000]rule permit source 192.168.1.0 0.0.0.255

| 标准ACL

| [huawei-acl-basic-2000]rule deny ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

| 扩展ACL

| [huawei] display acl

| 查看ACL

| [huawei] display acl name

| 查看命名ACL

|

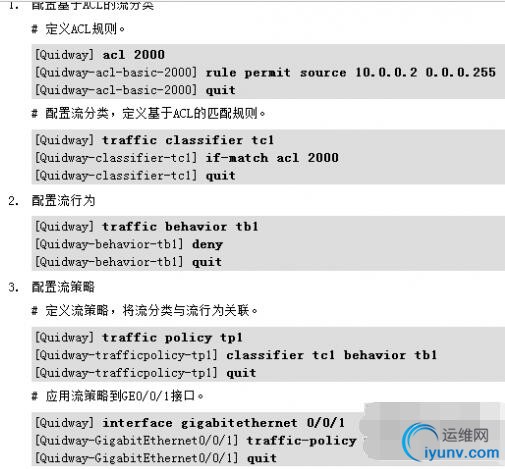

注:华为H3C的ACL想要应用于接口必须关联流策略。 案例: 配置思路: v 定义ACL v 配置流分类 v 配置流行为 v 配置流策略 v 接口上调用策略

|