SPAN(switchport analyzer)交换机端口分析器

SPAN能够将某个vlan或一组端口的网络流量复制到某个端口,该端口通常连接网络分析仪,SPAN不会对源端口或vlan的网络流量交换产生影响。

SPAN的4种模式:

- 1. 本地SPAN:源端口和目标端口都处于同一交换机,并且源端口可以是一个或多个交换机端口;

- 2. 基于VLAN的交换式端口分析器(VSPAN):SPAN的一种变体,源端口不是物理端口,而是VLAN;

- 3. 远程交换式端口分析器(RSPAN):源端口和目标端口处于不同的交换机;

- 4. ERSPAN ---- Enhanced Remoted SPAN增强SPAN。

SPAN

SPAN支持三种类型的流量监控:

1. 流入的网络流量(Ingress SPAN); 2. 流出的网络流量(Egress SPAN); 3. 双向网络流量(Both SPAN);

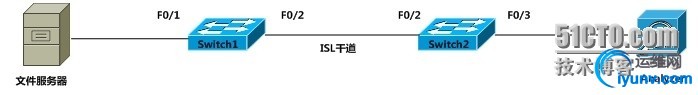

默认情况下,本地SPAN监控所有的网络流量,其中包括多播和bpdu。SPAN支持将交换机端口和路由器端口配置为SPAN源端口,任何vlan中都可以配置源端口,干道端口能够与非干道端口混合形成有效的源端口,目标端口的干道封装dotq或ISL配置能够确定目标端口所转发的数据包封装,如果目标端口没有配置干道封装,那么在对流入的帧进行传输之前,帧将清除其中的ISL或dotq。

在Cisco2950 3550 4000 4500系列交换机中它们的目标端口所连接的设备也可以向交换机发送流量,交换机将流入的帧转发到其他端口,其依据是目标mac地址和ip地址。

使用本地SPAN是需遵守下列规则和限制:

- 1. 在基于IOS的交换机中第2层端口和第3层端口都能配置为源端口或目标端口;

- 2. 如果只有一个SPAN会话,那么端口能够担当目标端口;

- 3. 如果某个端口是某个SPAN会话的源端口,那么它就不能配置为目标端口;

- 4. 端口通道接口(etherchannel)能够配置为源端口(catalyst6500 Ios交换机例外);端口通道不能够配置为目标端口;

- 5. SPAN支持源端口属于不同vlan的配置;

- 6. 本地SPAN将使用先前catos中所启用的配置,在catos启用SPAN之前应检查之前的配置,防止stp问题;

- 7. 默认情况下SPAN源的流量方向是双向的;

- 8. 目的端口不能参与生成树实例,本地SPAN包括被监控流量的bpdu,所以目标端口所看到的任何budu都来自源端口。所以SPAN目标端口不应当连接到其他交换机;

- 9. SPAN任务中所有的源端口的被监控方向必须一致;

- 10. 无论数据包是否因为外出端口上stp阻塞状态而真实的离开交换机,目标端口都将获得通过交换机进行交换的所有数据副本;

在使用vSPAN时,应遵守下列规则和限制:

- 1. 如果vSPAN会话配置流入和流出等两种选项,那么只有数据包在相同vlan中进行交换的时候vSPAN会话将转发来自源端口的重复流量,数据包中的一个副本来自流入端口的输入流量,另一个副本来自流出端口的输出流量;

- 2. VSPAN只能监控vlan中进出第2层端口的流量;

在CatOS交换机中使用关键字inpkts选项来配置SPAN的目标端口,将准许目标端口从网络分析设备中接受数据包,并且能够将数据包转发到交换机中的其他端口。在Ios交换机中使用关键字ingress vlan来替代关键字inpkts,此外inpkts选项有助于远程访问网络分析仪。 目前支持inpkts特性的交换机型号:

Catalyst 2950/catalyst 2955 IOS 12.1(13) EA1

Catalyst3550 Ios 12.1(12c) EA1

Catalyst3750/catalyst 3560 All Ios

Catalyst4500 12.1(19)EW

Catalyst6500 catos 5.1

Catalyst6500 Ios 12.2(33) sxh

在IOS交换机中通过在配置模式中使用下列命令,将能够配置本地SPAN:

Step1 configure terminal

Step2 no monitor session {session_number| all | local | remote}----移除现有的SPAN会话number:1-66

Step3 monitor session session_number source {interface interface-id| vlan vlan-id}[, | -] [both | rx | tx]

Step4 monitor session session_number destination{interfaceinterface-id [, | -] [encapsulation replicate]}

Step5 end

Step6 show monitor [session session_number]

MonitoringSource VLANs on a Trunk Interface

Switch(config)#monitor session 1 source interface fastethernet 4/10 - 12

Switch(config)#monitor session 1 filter vlan 57

Switch(config)#monitor session 1 destination interface fastethernet 4/15

http://www.cisco.com/en/US/docs/ ... cli1.html#wp9700521

使用SPAN监控交换机的cpu接口

Switch(config)#monitorsession 1 source cpu

Switch(config)#monitorsession 1 destination interface f0/1

对于运行cisco catos交换机sc0接口代表其supervision engine的管理接口。

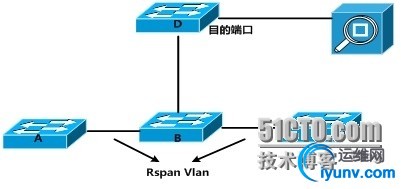

RSPAN

RSPAN类似于SPAN,它支持不同交换机上的源端口,源vlan和目标端口,进而有助于跨越网络远程监控多台交换机。

每个SPAN会话在用户指定的RSPAN vlan上承载SPAN流量,该vlan用于所有参与交换机的RSPAN会话;

RSPAN源端口可以是承载RSPAN vlan的干道。本地SPAN和RSPAN不能监控源干道所看到的RSPAN vlan中的RSPAN,为了能够在目标端口接受RSPAN流量,端口必须配置为改RSPAN vlan的RSPAN目标端口。

对于RSPAN vlan中的目标端口,他从源端口或源vlan接受RSPAN流量。RSPAN会话中的源端口或源vlan可能是不同源交换机上的不同部分,但各个RSPAN源交换机上的所有源必须是相同的。各个vSPAN源交换机必须具有作为RSPAN源的端口或vlan。

RSPAN包括RSPAN源会话,RSPAN vlan和RSPAN目标会话。建议在不同的网络设备上配置不同的SPAN源会话和目标会话。

Eg:

为了便于RSPAN能够正确的工作,交换机之间的干道需要承载RSPAN vlan流量。

RSPAN遵循如下规则:

1. 可以在所有的源设备,中间设备和目标设备中配置RSPAN vlan,通过vtp扩散rmovevlan可扩散到所有交换机

2. 对于能够支持RSPAN vlan的网络设备,它能够担当RSPAN中间设备。

3. 交换机对所有配置的RSPAN vlan编号没有任何限制

4. 取决于设备的能力高低,中间设备对所有配置RSPAN vlan可能会有某些限制

5. RSPAN vlan只能承载RSPAN流量

6. 不要将用于承载管理流量的vlan配置为RSPAN vlan

7. 不要将接入端口分配给RSPAN vlan

8. 除了那些用于承载RSPAN流量的端口之外,不要将任何端口配置到RSPAN vlan中

9. RSPAN vlan已经禁用mac地址学习功能

10.RSPAN源端口和目标端口必须位于不同的网络设备

11.RSPAN不支持bpdu监控

12.不要将RSPAN vlan配置为vSPAN会话的源

13.只有全部网络设备都支持RSPAN vlan配置,并且个RSPAN会话使用相同的RSPAN vlan情况下,才可以将任何vlan 配置为RSPAN vlan

14.输入SPAN配置命令不能清除先前所配置的SPAN参数,通过输入命令no monitor session将可以清除先前的所有配置。

RSPAN配置包括如下步骤:

- 1. 在vtp服务器上配置RSPAN vlan,该vlan将用于RSPAN。如果vtp透明模式,那么就需要在域中所有设备中都一致的配置RSPAN

Switch(config-vlan)#remote-SPAN - 2. 在源交换机和目标交换机中配置RSPAN会话,并且确保中间交换机能够跨越各个vlan 干道承载RSPAN vlan

配置RSPAN:

源交换机配置如下:

monitorsession session_numbersource {interfaceinterface-id | vlan vlan-id} [, | -] [both | rx |tx]

monitorsessionsession_number destination remote vlan vlan-id

Eg:

Switch(config)#no monitor session 1

Switch(config)#monitor session 1 source interface gigabitethernet1/0/1 tx

Switch(config)#monitor session 1 source interface gigabitethernet1/0/2 rx

Switch(config)#monitor session 1 source interface port-channel 2

Switch(config)#monitor session 1 destination remote vlan 901

Switch(config)#end

目标交换配置如下:

monitorsession session_numbersource remote vlan vlan-id

monitorsession session_numberdestination interface interface-id

Eg:

Switch(config)# monitor session 1 sourceremote vlan 901

Switch(config)# monitor session 1 destinationinterface gigabitethernet2/0/1

Switch(config)# end

使用ERSPAN监控性能

ERSPAN与RSPAN相类似,它支持位于不同交换机上的源端口,源vlan和目标端口,甚至跨越第3层边界,它提供了远程监控跨越交换或路由网络的多台交换机的方法。每个ERSPAN 会话通过GRE隧道承载SPAN流量,源和目标端口必须以硬件方式支持GRE,目前只有catalyst6500系列交换机支持ERSPAN特性。

http://www.cisco.com/c/en/us/sup ... tches/10570-41.html

|