|

上面已经对远程Linux 主机是否存活做了监控,而判断远程机器是否存活,我们可以使用ping 工具对其监测。还有一些远程主机服务,例如ftp、ssh、http,都是对外开放的服务,即使不用Nagios,我们也可以试的出来,随便找一台机器看能不能访问这些服务就行了。但是对于像磁盘容量,cpu负载这样的“本地信息”,Nagios只能监测自己所在的主机,而对其他的机器则显得有点无能为力。毕竟没得到被控主机的适当权限是不可能得到这些信息的。为了解决这个问题,nagios有这样一个附加组件--“NRPE”,用它就可以完成对Linux 类型主机"本地信息”的监控。 NRPE 总共由两部分组成:

check_nrpe 插件,位于监控主机上

NRPE daemon,运行在远程的Linux主机上(通常就是被监控机)

整个的监控过程如下: 当Nagios 需要监控某个远程Linux 主机的服务或者资源情况时: a. Nagios 会运行check_nrpe 这个插件,告诉它要检查什么;

b. check_nrpe 插件会连接到远程的NRPE daemon,所用的方式是SSL;

c.NRPE daemon 会运行相应的Nagios 插件来执行检查;

d.NRPE daemon 将检查的结果返回给check_nrpe 插件,插件将其递交给nagios做处理。

注意:NRPE daemon 需要Nagios 插件安装在远程的Linux主机上,否则,daemon不能做任何的监控。

一. 添加一用户

二. 安装plugin

# tar zxvf nagios-plugins-1.5.tar.gz

# cd nagios-plugins-1.4.16

# ./configure --prefix=/usr/local/nagios

# make && make install

三. 安装NRPE

出错,提示找不到ssl headers,缺少openssl-devel包的原因。

用yum -y install openssl-devel后,重新配置成功。

四. 接下来安装NPRE插件,daemon和示例配置文件。

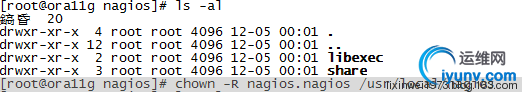

4.1 安装check_nrpe 这个插件

4.2 安装deamon

4. 3 安装daemon配置文件

按照安装文档的说明,是将NRPE deamon作为xinetd下的一个服务运行的。在这样的情况下xinetd就必须要先安装好,不过一般系统已经默认安装了。 4.4 安装xinted 脚本

可以看到创建了/etc/xinetd.d/nrpe这个文件。 编辑这个脚本: 在only_from 后增加监控主机的IP地址

5. 编辑/etc/services 文件,增加NRPE服务

6.重启xinted 服务

查看NRPE 是否已经启动

可以看到5666端口已经在监听了。

7. 测试NRPE是否则正常工作

使用上面在被监控机上安装的check_nrpe 这个插件测试NRPE 是否工作正常。 # /usr/local/nagios/libexec/check_nrpe -H localhost 会返回当前NRPE的版本

也就是在本地用check_nrpe连接nrpe daemon是正常的。

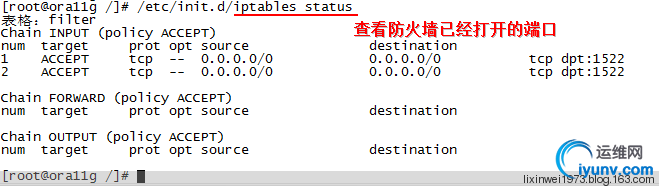

注:为了后面工作的顺利进行,注意本地防火墙要打开5666能让外部的监控机访问。

8. check_nrpe 命令用法

查看check_nrpe 命令用法 # /usr/local/nagios/libexec/check_nrpe –h

可以看到用法是:

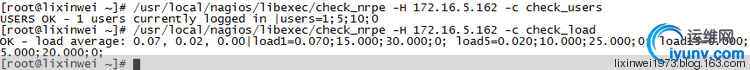

check_nrpe –H 被监控的主机 -c 要执行的监控命令 注意:-c 后面接的监控命令必须是nrpe.cfg 文件中定义的。也就是NRPE daemon只运行nrpe.cfg中所定义的命令。9. 查看NRPE的监控命令 # cd /usr/local/nagios/etc # cat nrpe.cfg |grep -v "^#"|grep -v "^$"

[方括号中的],也就是check_nrpe 的-c 参数可以接的内容,等号 “=” 后面是实际执行的插件程序(这与commands.cfg 中定义命令的形式十分相似,只不过是写在了一行)。也就是说check_users 就是等号后面/usr/local/nagios/libexec/check_users -w 5 -c 10 的简称。 我们可以很容易知道上面这5行定义的命令分别是检测登陆用户数,cpu负载,sda1的容量,僵尸进程,总进程数。各条命令具体的含义见插件用法(执行“插件程序名 –h”)。 由于-c 后面只能接nrpe.cfg 中定义的命令,也就是说现在我们只能用上面定义的这五条命令。我们可以在本机实验一下。

注意:硬盘接口不同,磁盘可能不一样,修改check_hda1命令成check_sda1命令。

10. 在监控主机(Nagios-Server)上

之前已经将Nagios运行起来了,现在要做的事情是: *安装check_nrpe 插件;

*在commands.cfg 中创建check_nrpe 的命令定义,因为只有在commands.cfg 中定义过的命令才能在services.cfg 中使用; *创建对被监控主机的监控项目;

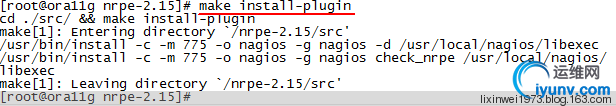

10.1 安装check_nrpe 插件 [iyunv@lixinwei /]# tar zxvf nrpe-2.15.tar.gz [iyunv@lixinwei /]# cd nrpe-2.15 [iyunv@lixinwei nrpe-2.15]# ./configure [iyunv@lixinwei nrpe-2.15]# make all [iyunv@lixinwei nrpe-2.15]# make install-plugin 只运行这一步就行了,因为只需要check_nrpe插件。 在Nagios-Linux 上我们已经装好了nrpe,现在我们测试一下监控机使用check_nrpe 与被监控机运行的nrpe daemon之间的通信。

出错:在两端防火墙上打开5666号端口。

看到已经正确返回了NRPE的版本信息,说明一切正常。

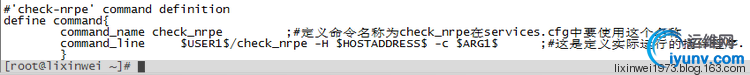

10.2 在commands.cfg中增加对check_nrpe的定义

# vi /usr/local/nagios/etc/objects/commands.cfg 在最后面增加如下内容:

意义如下: # 'check_nrpe' command definition

define command{

command_name check_nrpe # 定义命令名称为check_nrpe,在services.cfg中要使用这个名称.

command_line $USER1$/check_nrpe -H $HOSTADDRESS$ -c $ARG1$ #这是定义实际运行的插件程序. # 这个命令行的书写要完全按照check_nrpe这个命令的用法,不知道用法的就用check_nrpe –h查看.

} -c 后面带的$ARG1$ 参数是传给nrpe daemon 执行的检测命令,之前说过了它必须是nrpe.cfg 中所定义的那5条命令中的其中一条。在services.cfg 中使用check_nrpe 的时候要用 “!” 带上这个参数。 10.3 定义对Nagios-Linux 主机的监控 下面就可以在services.cfg 中定义对Nagios-Linux 主机的监控了。 define service{

use local-service

host_name Nagios-Linux

service_description Current Load

check_command check_nrpe!check_load

}

define service{

use local-service

host_name Nagios-Linux

service_description Check Disk sda1

check_command check_nrpe!check_sda1

}

define service{

use local-service

host_name Nagios-Linux

service_description Total Processes

check_command check_nrpe!check_total_procs

}

define service{

use local-service

host_name Nagios-Linux

service_description Current Users

check_command check_nrpe!check_users

}

define service{

use local-service

host_name Nagios-Linux

service_description Check Zombie Procs

check_command check_nrpe!check_zombie_procs

} 还有一个任务是要监控Nagios-Linux 的swap 使用情况。但是在nrpe.cfg 中默认没有定义这个监控功能的命令。怎么办?手动在nrpe.cfg 中添加,也就是自定义NRPE命令。 现在我们要监控swap 分区,如果空闲空间小于20%则为警告状态 -> warning;如果小于10%则为严重状态 -> critical。我们可以查得需要使用check_swap插件,完整的命令行应该是下面这样。 # /usr/local/nagios/libexec/check_swap -w 20% -c 10%

在被监控机(Nagios-Linux)上增加check_swap 命令的定义 # vi /usr/local/nagios/etc/nrpe.cfg 增加下面这一行 command[check_swap]=/usr/local/nagios/libexec/check_swap -w 20% -c 10% 我们知道check_swap 现在就可以作为check_nrpe 的-c 的参数使用了 修改了配置文件,当然要重启。 如果你是以独立的daemon运行的nrpe,那么需要手动重启;如果你是在xinetd 下面运行的,则不需要。 由于本实验中nrpe 是xinetd 下运行的,所以不需要重启服务。

在监控机(Nagios-Server)上增加这个check_swap 监控项目 define service{

use local-service

host_name Nagios-Linux

service_description Check Swap

check_command check_nrpe!check_swap

} 同理,Nagios-Linux 上我还开启了http 服务,需要监控一下,按照上面的做法,在被监控机(Nagios-Linux)上增加check_http 命令的定义 # vi /usr/local/nagios/etc/nrpe.cfg 增加下面这一行 command[check_http]=/usr/local/nagios/libexec/check_http -I 127.0.0.1 在监控机(Nagios-Server)上增加check_http 监控项目 define service{

use local-service

host_name Nagios-Linux

service_description HTTP

check_command check_nrpe!check_http

} 所有的配置文件已经修改好了,现在重启Nagios。 # service nagios restart 10.4 查看配置情况 登录Nagios Web监控页 查看相关信息。

而在服务端测试正常,何故??原因是hosts文件中没有加入被监控机IP地址。

把上面提及到的被监控机上的nrpe.cfg中的命令修改 至此,一切正常。

|